كيف أحمي حاسوبي الشخصي من التعدين ؟

هل لاحظت يوما بطء غير معتاد في حاسوبك الشخصي المكتبي او اللابتوب بالرغم من انك لم تجهده أو تشغل عليه البرامج الثقيلة والمتعبة لأداء الحاسوب ,

ولم تشهد عليه شيء مريب او مثير للشك على انه فيروس؟ بالاضافة الى ارتفاع درجة حرارة الحاسوب ؟نعم عزيزي القارئ فلربما حاسوبك تعرض للتعدين

هل لاحظت أن مروحة حاسوبك تصدر صوتا قويا كثيرا ؟

هل خطر ببالك أن تكون الاجابة على تساؤلاتك السابقة هية عملية التعدين؟

نعم عزيزي القارئ فلربما حاسوبك تعرض للتعدين .

في هذه المقالة سنستعرض لكم بعض المعلومات حول التعدين وكيف تكتشف أن حاسوبك يتم به عمليات تعدين للعملات الرقمية و كيف تحل هذه المشكلة لتحافظ على أداء حاسوبك .

ما هو التعدين؟

تعدين العملات الرقمية يعني التحقق من صحة معاملات عملة معينة, و نتيجة لهذا العمل يحصل المستخدم على قيمة ما تمثل تلك العملة الرقمية كجائزة على مجهوده.اي هو طريقة لتوثيق المعاملات في شبكة البلوكشين , والحصول على مكافأة هي العملة الرقمية مثل بيتكوين .

ماهو البلوكشين؟

عبارة عن محفظة او دفتر يتم فيها توثيق جميع المعاملات , اذا هي بروتوكول أو طريقة جديدة للحفاظ على الاتفاقيات. الفرق الكبير بين تكنولوجيا بلوكشين والطرق التقليدية

، هو أن اتفاق بلوكشين لا يتم الحفاظ عليه من قبل سلطة واحدة, بل من قبل مجموعة من الاشخاص يسمو بالمعدنين .

أنواع العملات الرقمية الأكثر شيوعا :

- بيتكوين : أول عملة رقمية تم اصدارها في يناير عام 2009 , حيث حققت ثورة في عالم المعاملات المالية عبر الانترنت . وشهدت ارتفاعا كبيرا في قيمتها في يومنا هذا , حيث وصلت الى 19 الف دولار للبيتكوين الواحدة .

- ليتكوين (LTC) : تم اصدارها عام 2011 , وتستخدم خوارزمية scrypt كبروتوكول لإثبات صحة العمل .تشبه البيتكوين كثيرا من حيث سرعة التعدين .

- الإثريوم : تم إطلاقها بشكل رسمي عام 2015 من قبل شركة سويسرية . وقد تعرضت منصة الاثريوم لعمليات اختراق وسرقة نحو 50 مليون دولار في 2016، وبعد هذا الهجوم تم تقسيم الإثريوم إلى إثريوم (ETH) وإثريوم كلاسيك (ETC).

- زد كاش (ZEC) : تم إصدارها في أواخر 2016.

- الداش (Dash) : يمكن تعدينها باستخدام وحدات المعالجة المركزية (CPU) أو (GPU), تم إطلاقها في يناير 2014. قد كان اسمها في الأصل دار كوين و هي نسخة أكثر سرية من بتكوين.

- ريبل (XRP): تم إطلاقها عام 2012 وتختلف عن العملات المشفرة في كونها لا تحتاج إلى تعدين، مما يقلل استخدام عمليات الحاسوب.

- المونيرو (XMR) : تركز على الخصوصية .

- ليسك (Lisk) : هي أول عملة مشفرة تسمح للمطورين بإنشاء تطبيقات قائمة على بلوكشين بسهولة باستخدام لغة البرمجة جافا سكريبت.

- كتوم : هي اندماج بين تقنيات بيتكوين وإيثريوم تستهدف تطبيقات الأعمال.

- نيم : على عكس معظم العملات الرقمية الأخرى التي تستخدم خوارزمية إثبات العمل، فإنها تستخدم إثبات الأهمية، الأمر الذي يتطلب من المستخدمين بالفعل تملك كميات معينة من العملات من أجل أن يكونوا قادرين على الحصول على عملات جديدة. وهي تشجع المستخدمين على إنفاق أموالهم وتتبع المعاملات لتحديد مدى أهمية مستخدم معين لشبكة نيم بشكل عام.

- أيوتا : وتُسمى تكنولوجيا دفتر الحسابات المتقدمة لهذه العملة الرقمية “تانغل” وهي تُلزم المرسل في أي صفقة بالقيام بدليل على العمل يوافق على صفقتين.

- نيو : هي شبكة العقد الذكية التي تسمح لجميع أنواع العقود المالية وتطبيقات الأطراف الثالثة الموزعة ليتم تطويرها على رأسها.

- بيتكوين كاش : هي ناتج انقسام كلي لبيتكوين .

أضرار التعدين على الحاسوب الشخصي :

تعدين العملات الرقمية عملية معقدة ليست فقط فتح برنامج وترك الجهاز يعمل لفترات طويلة وربما 24 ساعة على 24 ساعة،

فالبرامج المستخدمة تقوم بالملايين من العمليات الحسابية والتي تستهلك موارد جهازك منها الذاكرة العشوائية والمعالج ومعالج الرسوميات. مما يهدد بإتلاف حاسوبك الشخصي .

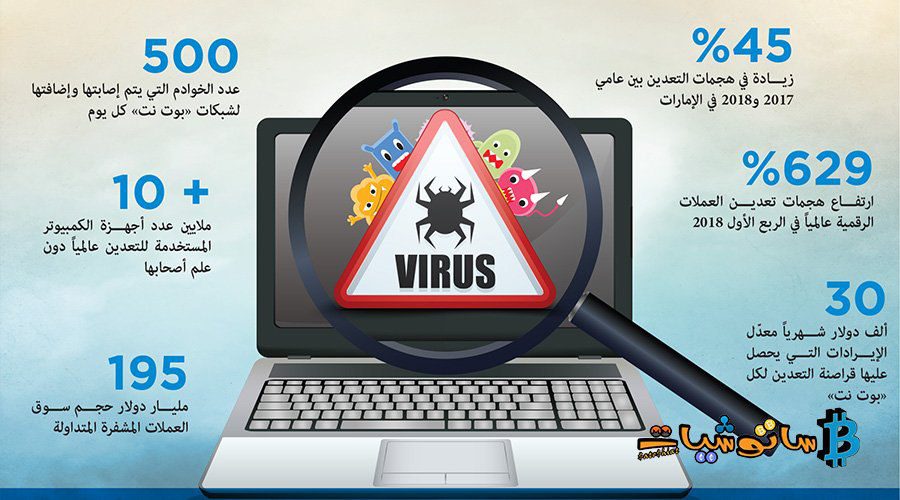

الكثير من البرامج ومواقع بيتكوين والعملات الرقمية تعمل على تحميل برمجيات خبيثة على جهازك تقوم بالتعدين بالسر في جهازك في الخلفية دون أن تعرف،

ولا تستهدف الإضرار بحاسوبك بل استغلال أوقات استخدامك للحاسوب.

ومن أشهر هذه الفيروسات نجد Trojan-Ransom.Win32.Linkup والذي يعمل على تغيير عنوان DNS الخاص بجهازك والعمل على تحويل جهازك إلى ربوت تعدين.

صاحبي هذه البرامج والمواقع يستهدفون إصابة الآلاف من الحواسيب ليحصلو على عائدات جيدة .

وهناك أيضا مواقع ويب يكون مضاف اليها نصوص برمجية تعرف ب الكريبتوجاكينغ (Cryptojacking) تقوم بالتعدين على أجهزة الزوار للموقع ,ومن العملات الرقمية التي تعدن بهذه الطريق عملة البايرز .و كل مازادت مدة زيارتك لهذه المواقع كل مازاد التعدين و الربح للقائمين على الموقع .

ويظهر خطر التعدين الخلفي لمواقع الويب على المدى الطويل , حيث تتسبب بتلف كامل الأجهزة سواء حواسيب شخصية أو هواتف نقالة .

هل هناك طريقة لكشف المواقع التي تستخدم التعديين ؟

نعم هناك طريقة تكشف لك اذا كان الموقع يقوم بالتعدين على أجهزة الزوار , وذلك عن طريق إضافة لمتصفح فايرفوكس على حاسوبك الشخصي , لإضافتها : من هنا .

هل حاسوبي الشخصي تعرض للتعدين ؟

لمعرفة اذا ما كان حاسوبك الشخصي تتم به عمليات التعدين عليك ملاحظة ارتفاع كبير بدرجات الحرارة , اصافة الى صدور صوت قوي وستلاحظ أن المروحة تعمل بقدرتها العظمى , بالاضافة الى تعليق وبطئ شديد في أداء حاسوبك .

كيف أتخلص من التعدين في حاسوبي (في حال شككت بذلك) ؟

للاسف لا يوجد طريقة للتخلص من البرمجيات الخبيثة التي تقوم بالتعدين على الحاسوب غير قيامك بعمل فورمات للحاسوب .